SAN JOSÉ, Califórnia 6/12/2023 –

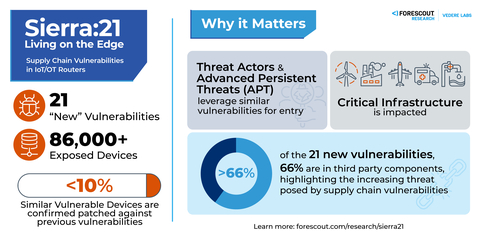

Forescout, líder mundial em segurança cibernética, apresentou hoje o relatório “SIERRA:21 – Living on the Edge“, uma análise de 21 vulnerabilidades recentemente descobertas em roteadores de TO/IoT e componentes de software com código aberto. O relatório, produzido pela Forescout Research – Vedere Labs, uma equipe líder mundial dedicada a descobrir vulnerabilidades em infraestruturas cruciais, enfatiza o risco contínuo para infraestruturas cruciais e esclarece as possíveis atenuações.

Este comunicado de imprensa inclui multimédia. Veja o comunicado completo aqui: https://www.businesswire.com/news/home/20231205379001/pt/

Sierra:21 Infographic (Source: Forescout)

O “SIERRA:21 – Living on the Edge” divulga pesquisas sobre roteadores celulares Sierra Wireless AirLink e alguns de seus componentes com código aberto, como TinyXML e OpenNDS. Os roteadores Sierra Wireless são populares, com um banco de dados aberto de redes Wi-Fi que mostra 245.000 redes ao redor do mundo executando o Sierra Wireless para várias aplicações. Por exemplo, os roteadores Sierra Wireless são empregados em veículos policiais que se conectam a um sistema central de gerenciamento de rede ou para transmissão de vídeos de vigilância, em fábricas para monitorar ativos industriais, e em instalações de saúde para fornecer conectividade temporária e administrar estações de carregamento de veículos elétricos. As 21 novas vulnerabilidades têm o potencial de interromper comunicações vitais que poderiam impactar a vida diária.

Leia o blog: Forescout Vedere Labs revela 21 novas vulnerabilidades que afetam roteadores de TO/IoT

A Forescout Research descobre ainda:

- A superfície de ataque é ampla, com 86 mil roteadores vulneráveis ainda expostos online. Há confirmação de que menos de 10% destes roteadores contam com correções contra vulnerabilidades anteriores conhecidas e encontradas desde 2019.

- As regiões com o maior número de dispositivos expostos incluem:

- 68.605 dispositivos nos EUA

- 5.580 dispositivos no Canadá

- 3.853 dispositivos na Austrália

- 2.329 dispositivos na França

- 1.001 dispositivos na Tailândia

- Entre as 21 vulnerabilidades, uma tem gravidade crítica (pontuação CVSS 9,6), nove têm gravidade alta e 11 têm gravidade média. Estas vulnerabilidades possibilitam que invasores roubem credenciais, assumam o controle de um roteador injetando código malicioso, persistam no dispositivo e o utilizem como ponto de acesso inicial em redes essenciais.

- O reparo não pode solucionar tudo. 90% dos dispositivos que expõem uma interface de gerenciamento específica chegaram ao fim de sua vida útil, significando que não podem ser mais reparados.

- É uma batalha dura garantir a segurança dos componentes da cadeia de fornecimento. Os elementos de software com código aberto continuam sem controle e aumentam a superfície de ataque de dispositivos cruciais, gerando vulnerabilidades que podem ser complexas de ser rastreadas e mitigadas pelas organizações.

“Estamos alertando hoje, pois ainda restam milhares de dispositivos de TO/IoT que representam um aumento da superfície de ataque que requer atenção”, adverte Elisa Constante, Vice-Presidente de Pesquisa na Forescout Research – Vedere Labs. “As vulnerabilidades que afetam infraestruturas cruciais são como uma janela aberta para maus atores em todas as comunidades. Atores patrocinados pelo Estado vêm desenvolvendo malwares personalizados, a fim de usar roteadores para persistência e espionagem. Os criminosos cibernéticos também estão aproveitando roteadores e infraestruturas relacionadas para proxies residenciais e se recrutar em botnets. Nossas descobertas reafirmam a necessidade de maior conscientização sobre dispositivos de ponta de TO/IoT, os quais são negligenciados com frequência.”

A Sierra Wireless e a OpenDNS emitiram reparos para as vulnerabilidades identificadas. O TinyXML é um projeto com código aberto abandonado, assim, as vulnerabilidades anteriores não serão corrigidas e deverão ser abordadas adiante.

Para mais informação, baixe o relatório completo, “SIERRA:21 – Living on the Edge”, agora em https://www.forescout.com/resources/sierra21-vulnerabilities.

Recursos adicionais:

- Veja o seminário web sob solicitação: https://www.brighttalk.com/central/account/616385/channel/13809/video/602171

- Saiba mais informação da Forescout Research: Hacktivists attack U.S. water treatment plant – analysis and implications (Hacktivistas atacam estação de tratamento de água nos EUA – análise e implicações)

Sobre a Forescout

A Forescout Technologies, Inc., líder mundial em segurança cibernética, identifica, protege e ajuda continuamente a garantir a conformidade de todos os ativos cibernéticos conectados gerenciados e não gerenciados: TI, IoT, IoMT e TO. Durante mais de 20 anos, organizações e agências governamentais da Fortune 100 confiaram na Forescout para proporcionar segurança cibernética automatizada e independente de fornecedor em escala. A plataforma Forescout® oferece recursos abrangentes para segurança de rede, gestão de riscos e exposição, além de detecção e resposta expandidas. Ao compartilhar o contexto contínuo e orquestrar o fluxo de trabalho através de parceiros do ecossistema, permite que os clientes gerenciem riscos cibernéticos e reduzam ameaças de modo mais eficaz.

O texto no idioma original deste anúncio é a versão oficial autorizada. As traduções são fornecidas apenas como uma facilidade e devem se referir ao texto no idioma original, que é a única versão do texto que tem efeito legal.

Ver a versão original em businesswire.com: https://www.businesswire.com/news/home/20231205379001/pt/

Videos:

https://mms.businesswire.com/media/20231205379001/pt/1961411/19/Vedere_Labs_Teaser.mp4

Contato:

Steve Bosk

W2 Communications pela Forescout

Carmen Harris

Fonte: BUSINESS WIRE